Entender as syslog no Linux é crucial para monitorar e solucionar problemas em sistemas operacionais baseados em Unix, como o Linux. As syslog são uma espécie de mensagens de log geradas pelo sistema operacional e pelas aplicações, fornecendo informações valiosas sobre o funcionamento do sistema, eventos importantes e possíveis problemas.

1. Origem das Syslogs:

As syslog são geradas por várias fontes no sistema, incluindo o kernel do sistema operacional, processos de sistema e aplicativos instalados. O kernel, por exemplo, pode registrar mensagens relacionadas a eventos de hardware, erros de sistema e atividades de rede.

2. Estrutura das Syslogs:

As mensagens syslog geralmente seguem um formato padronizado, consistindo em várias partes:

- Timestamp: Indica o momento em que a mensagem foi registrada.

- Hostname: O nome do host ou dispositivo de onde a mensagem foi originada.

- Tag: Uma identificação da origem da mensagem, como o nome do programa ou processo.

- Conteúdo: O corpo da mensagem em si, que pode variar em detalhes dependendo da origem.

3. Níveis de Severidade:

As mensagens syslog são categorizadas em diferentes níveis de severidade, que ajudam na classificação e filtragem das mensagens. Os níveis comuns incluem:

- Emergência: Indica uma condição crítica que requer intervenção imediata.

- Alerta: Indica uma condição que deve ser corrigida rapidamente.

- Aviso: Indica uma condição que pode levar a problemas futuros se não for tratada.

- Informação: Mensagens informativas sobre eventos normais ou operações do sistema.

- Depuração: Mensagens de depuração usadas para diagnóstico e resolução de problemas.

4. Destino das Syslogs:

As mensagens syslog são geralmente enviadas para um ou mais destinos, que podem incluir:

- Arquivos de log: As mensagens são armazenadas em arquivos de log no sistema de arquivos.

- Console do sistema: As mensagens são exibidas na console do sistema para visualização imediata.

- Remoto: As mensagens são enviadas para um servidor syslog remoto para monitoramento centralizado.

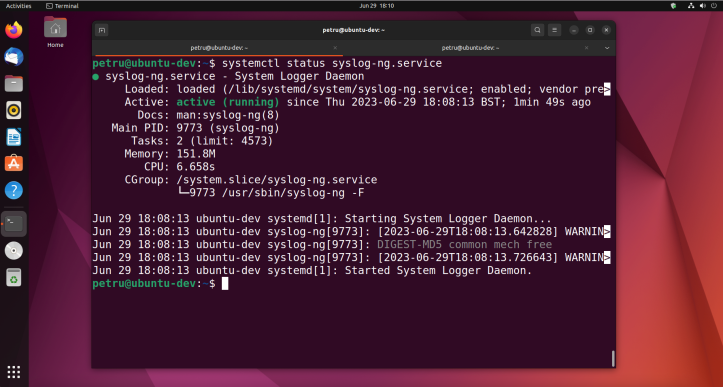

5. Configuração do Syslog no Linux:

O serviço syslog no Linux é geralmente gerenciado pelo daemon syslogd ou por variantes modernas como rsyslogd ou syslog-ng. A configuração desses serviços geralmente envolve a edição do arquivo de configuração principal, que pode ser encontrado em /etc/syslog.conf, /etc/rsyslog.conf ou /etc/syslog-ng/syslog-ng.conf, dependendo da distribuição Linux utilizada.

6. Interpretação das Syslogs:

Interpretar mensagens syslog pode exigir conhecimento do contexto do sistema e das aplicações em execução. As mensagens de erro geralmente indicam problemas que precisam ser resolvidos, enquanto as mensagens informativas fornecem insights sobre o funcionamento normal do sistema. Ferramentas de análise de logs, como o grep, sed e awk, podem ser úteis para filtrar e analisar mensagens syslog específicas.

7. Exemplos de Uso:

- Monitoramento de Segurança: As mensagens syslog podem ser usadas para monitorar atividades suspeitas, como tentativas de login fracassadas ou acessos não autorizados.

- Diagnóstico de Problemas: As mensagens de erro e advertência podem ajudar na identificação e resolução de problemas de sistema, como falhas de hardware ou erros de aplicativos.

- Auditoria de Sistemas: Registros detalhados de eventos do sistema podem ser usados para auditoria e conformidade com regulamentos de segurança.

8. Melhores Práticas:

- Rotatividade de Logs: Configure a rotação de logs para evitar que os arquivos de log cresçam indefinidamente e ocupem espaço em disco.

- Centralização de Logs: Considere enviar mensagens syslog para um servidor syslog centralizado para monitoramento e análise mais eficientes.

- Análise Automatizada: Utilize ferramentas de análise de logs automatizadas para identificar padrões e tendências nos dados de syslog.

Em resumo, as syslog desempenham um papel fundamental na manutenção e operação de sistemas Linux, fornecendo insights valiosos sobre o funcionamento do sistema e ajudando na identificação e resolução de problemas. Ao entender como as syslog são geradas, estruturadas e interpretadas, os administradores de sistemas podem melhorar a eficiência operacional e a segurança do sistema.

“Mais Informações”

Claro, vamos aprofundar ainda mais no entendimento das syslog no Linux, abordando aspectos adicionais que podem enriquecer sua compreensão sobre esse importante sistema de registro de eventos.

9. Protocolo de Comunicação:

O protocolo padrão usado para enviar mensagens syslog entre dispositivos é o User Datagram Protocol (UDP). No entanto, também é possível configurar o uso do Transmission Control Protocol (TCP) para garantir a entrega confiável das mensagens, embora isso possa introduzir alguma sobrecarga devido à natureza orientada à conexão do TCP.

10. Formatos de Mensagens Personalizados:

Embora as mensagens syslog geralmente sigam um formato padronizado, é possível personalizar o formato das mensagens de acordo com as necessidades específicas do sistema. Isso pode ser feito utilizando-se recursos avançados de formatação oferecidos por variantes modernas do syslog, como rsyslogd e syslog-ng. A personalização do formato das mensagens pode facilitar a análise e o processamento automatizado das syslog.

11. Filtragem e Roteamento de Mensagens:

Os serviços syslog modernos, como o rsyslogd e o syslog-ng, oferecem recursos avançados de filtragem e roteamento de mensagens. Isso permite direcionar mensagens syslog específicas para destinos específicos com base em critérios como origem, gravidade ou conteúdo da mensagem. A capacidade de filtragem e roteamento avançados é especialmente útil em ambientes de infraestrutura complexos, onde é necessário encaminhar mensagens syslog para sistemas de monitoramento dedicados ou sistemas de gerenciamento de eventos (SIEM).

12. Integração com Ferramentas de Monitoramento:

As mensagens syslog podem ser integradas a ferramentas de monitoramento de terceiros, como Nagios, Zabbix e Prometheus, para monitorar proativamente a integridade e o desempenho do sistema. Essas ferramentas podem processar e analisar mensagens syslog em tempo real, gerar alertas automáticos e manter registros históricos para análise retrospectiva.

13. Segurança e Privacidade:

Como as mensagens syslog podem conter informações sensíveis sobre o sistema e as atividades do usuário, é importante garantir a segurança e a privacidade dos logs. Isso pode ser alcançado implementando medidas de segurança, como criptografia de mensagens syslog em trânsito, controle de acesso aos arquivos de log e mascaramento de informações confidenciais antes do registro.

14. Análise de Big Data:

Em ambientes de grande escala, onde grandes volumes de dados de syslog são gerados diariamente, técnicas de análise de big data podem ser aplicadas para extrair insights valiosos dos logs. Isso pode envolver o uso de ferramentas de processamento distribuído, como Apache Hadoop ou Spark, para analisar padrões, correlações e anomalias nos dados de syslog em tempo real.

15. Auditoria e Conformidade:

A capacidade de registrar e auditar eventos do sistema é essencial para cumprir regulamentos de conformidade, como o PCI DSS (Payment Card Industry Data Security Standard) e o GDPR (General Data Protection Regulation). As mensagens syslog podem ser usadas como evidência para demonstrar conformidade com requisitos regulatórios relacionados à segurança da informação e privacidade dos dados.

16. Desafios e Considerações Avançadas:

Além dos aspectos técnicos mencionados, há desafios adicionais a serem considerados ao lidar com syslog em ambientes complexos, como a garantia de integridade e confiabilidade dos registros de log, a resolução de problemas de desempenho associados ao processamento de grandes volumes de logs e a implementação de políticas de retenção de dados para conformidade regulatória.

Em resumo, as syslog desempenham um papel crucial na operação e na segurança de sistemas Linux, fornecendo uma visão abrangente das atividades e eventos do sistema. Ao entender os aspectos avançados das syslog, os administradores de sistemas podem aproveitar ao máximo esse recurso valioso para melhorar a eficiência operacional, fortalecer a segurança do sistema e atender aos requisitos de conformidade regulatória.